Заметаем следы или как безвозвратно удалить данные

безвозвратное удаление данных часто ассоциируется с криминалом. Если пользователю нужно безвозвратно стереть данные с жесткого диска, то он обязательно нарушил закон и не хочет, чтоб полиция узнала о его грязных делишках. Видимо, сказываются прошлые стереотипы вроде «А наши люди в булочную на такси не ездят». Если криминального элементу понадобится удалить данные с жесткого диска, то ему это проще (а главное — быстрее) сделать физическим путем — сжечь, вбить гвоздь потолще или просто несколько раз ударить молотком. После такого редкий жесткий диск или SSD выживет. Мы же будем рассматривать мирные кейсы — когда нужно подарить или продать носитель данных (диск, флешку ). Поскольку на носителе могут быть персональные данные (например, платежная информация), никому не хочется, чтобы их использовали в корыстных целях.

Уничтожение информации на жестком диске

Способы уничтожения информации сильно зависят от типа устройства. Сейчас мы поговорим о том, как уничтожить инфу на классическом жестком диске, не SSD. О твердотелых дисках (SSD) мы поговорим далее в этой статье.

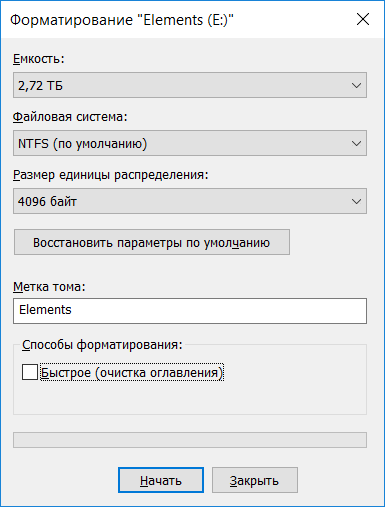

Традиционный способ уничтожения данных — форматирование. Вот только, как показывает практика, после форматирования данные относительно просто восстановить. Особенно, если использовалось быстрое форматирование. Совсем другое дело — полное форматирование.

Если на жестком диске никакой ценной информации нет, достаточно несколько раз его отформатировать, используя полное форматирование — флажок Быстрое нужно снять.

Но что делать, если наблюдаются приступы паранойи или же жесткий диск действительно содержит ценную информацию, которая не должна попасть в чужие руки? В этом случае нужно использовать алгоритмы гарантированного уничтожения информации.

В США использовался стандарт DoD 5220.. Стандарт подразумевал трехкратную перезапись диска. При первом проходе выполняется запись любого символа, затем — его , а после (третий проход) — случайной последовательности. Получается, что за три прохода каждый байт информации на жестком диске перезаписывался так:

10101010 > 01010101 > 11011100 (последнее значение — случайное)

Действительно, раньше такой алгоритм использовался в государственных учреждениях США. Но, видимо, он не обеспечивает должной надежности, поскольку сейчас носители физически размагничивают или даже полностью уничтожают. А DoD 5220. используется только для уничтожения несекретной информации.

В Канаде используется утилита DSX. Утилита работает так: сначала перезаписывает инфу нулями, а потом — единицами, после чего записывает на диск последовательность данных, в которой закодирована информация о версии утилите, дате и времени уничтожения информации.

В Германии для уничтожения несекретных данных (а у нас, мы надеемся, именно такие) используется стандарт BSI VSITR (расшифровку аббревиатуры вы без проблем найдете в Интернете, если она вам нужна). Стандарт подразумевает от 2 до 6 проходов, на каждом из которых на диск записывается псевдослучайная последовательность и ее . Последним проходом записывается последовательность 01010101.

Какой алгоритм выбрать? Для всех современных жесткий дисков для окончательного удаления информации достаточно один раз перезаписать их псевдослучайной последовательностью, все что более — делается исключительно для самоуспокоения и никак не влияет на результат.

Приложения для безопасного удаления данных с жестких дисков

Приложений для безопасного удаления достаточно много — Secure Erase, DBAN Выбор утилиты зависит от предпочтений пользователя. Мы рекомендуем выбирать только , исходный код которых доступен. Важно, чтобы утилита выполняла именно удаление, а не шифрование информации.

Представим, что утилита информацию перезапишет не случайной последовательностью данных, а зашифрованной ключом версией данных пользователя, то есть попросту зашифрует информацию. Пользователь будет считать, что информацию удалил, а сможет ее «восстановить» путем дешифровки.

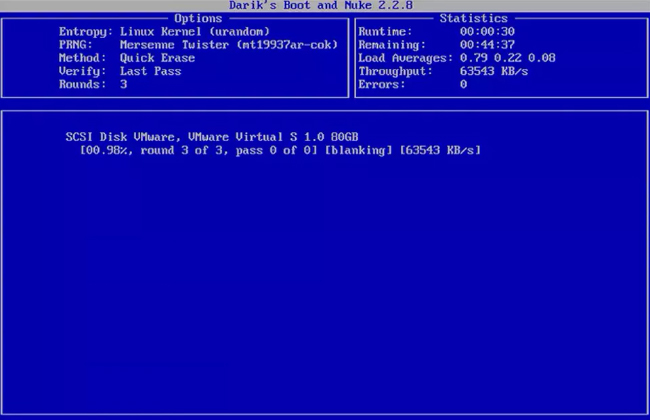

Приложение DBAN является как раз OpenSource — его исходный код доступен всем желающим и настоящие параноики могут даже откомпилировать его из исходников, чтобы быть уверенными в том, что утилита действительно делает то, что нужно.

Впрочем, можно обойтись и без всяких утилит. Для этого достаточно зашифровать диск с помощью BitLocker. А после этого — отформатировать диск быстрым форматированием (для дополнительной надежности можно использовать полное). При форматировании томов BitLocker (даже при быстром) уничтожается и криптографический ключ, что делает невозможным восстановление информации. Так что BitLocker можно использовать не только для шифрования данных, но и как способ быстрого и безвозвратного их удаления.

Важно только, чтобы не нашлась копия ключа. Нужно убедиться, что ключ не загружается в облако OneDrive. При использовании учетной записи Microsoft проверить наличие дополнительных ключей можно по ссылке.

Удаление информации с SSD

Безвозвратно удалить данные с SSD сложнее, чем с обычного жесткого диска. Чтобы удалить ее действительно надежно, нужно понимать, как происходит удаление информации с SSD.

Микросхемы памяти, которые используются в позволяют очень быстро считать информацию, чуть медленнее записать ее в чистый блок и совсем медленно они записывают в блок, в котором уже есть другие данные. Больше всего нас интересует как раз третий вариант — ведь нам нужно имеющуюся информацию перезаписать другой информацией.

Чтобы записать данные в ячейку, контроллер SSD должен сначала стереть данные в этой ячейке, а затем уже записывать новые. Поскольку сей процесс не очень быстрый, производители SSD разработали ряд оптимизационных алгоритмов, благодаря которым в распоряжении контроллера всегда есть нужное количество пустых ячеек, то есть в большинстве случаев при записи информации на SSD она записывается в чистую, а не уже использованную ячейку. Именно поэтому когда SSD диск новый и пустой, он работает быстрее, чем когда уже на нем есть информация и чем больше информации на SSD, тем медленнее он работает.

Что случится, если ОС захочет записать данные в ячейку с определенным адресом, но по этому адресу уже есть данные? Тогда контроллер SSD выполнит подмену адресов: нужный адрес будет назначен другой — пустой ячейке, а занятый блок или получит другой адрес или уйдет в неадресуемый пул для последующей фоновой очистки.

Вот здесь и начинается безудержное веселье. Оказывается, информация не удаляется с SSD. она, конечно, будет удалена, но должно пройти время. Пользователь думает, что удалил файл, но на самом деле информация осталась на диске. Пользователь думает, что перезаписал файл нулями, на самом деле он записал нулями неиспользуемые ячейки, а ячейки с данными остались в целости и сохранности. Все это существенно усложняет нашу задачу.

Получается, что при обычном использовании на диск записывается больше данных, чем он может вместить. Пул свободных ячеек сокращается и настает момент, когда контроллеру становится доступным лишь пул из неадресуемого пространства. Данная проблема решается с помощью механизма Trim, который работает совместно с ОС. Если пользователь удаляет файл, форматирует диск или создает новый раздел, система передает контроллеру информацию о том, что определенные ячейки не содержат полезных данных и могут быть очищены.

Самое интересное, что в результате работы Trim сама ОС не перезаписывает эти блоки, то есть не стирает информацию физически. Она просто передает информацию контроллеру SSD, с этого момента начинается фоновый процесс (или может начаться — все решает контроллер) удаления информации.

Что случится, если злоумышленник попытается считать данные из ячеек, на которые поступила команда Trim, но которые не очищены физически. Тут все зависит от типа контроллера. Существуют три типа контроллеров, точнее три алгоритма работы контроллеров:

- trim — контроллер может вернуть фактические данные, нули или еще , причем результат может отличаться между попытками. При первой попытке это могут быть нули, при второй — единицы, при третьей — фактические данные.

- Deterministic trim (DRAT) — контроллер возвращает одно и то же значение (чаще всего нули) для всех ячеек после команды Trim.

- Deterministic Read Zero after Trim (DZAT) — гарантированное возвращение нулей после Trim.

Узнать тип контроллера в Linux можно так:

$ sudo hdparm -I /dev/sda | grep -i trim

* Data Set Management TRIM supported (limit 1 block)

* Deterministic read data after TRIM

Контроллеры первого типа сейчас практически не встречаются. Ранее подобным поведением отличались накопители стандарта eMMC. На данный момент они практически все успешно вымерли, как мамонты. Как правило, на обычных ПК сегодня используется диски второго типа, третий тип используется только на дисках, предназначенных для работы в составе многодисковых массивов.

Казалось бы все просто. Если у нас есть контроллер даже со вторым типом Trim, то для ячейки, помеченной на удаление, мы гарантировано получим нули. Но не тут то было.

А Trim вообще включен и поддерживается ОС? Поддержка Trim есть только в Windows 7 и более новых ОС. Но только при соблюдении ряда условий. Первое условие — диск должен быть подключен напрямую по SATA/NVME, для Trim не поддерживается (бывают приятные исключения, но это исключения). Второе — Trim поддерживается только для . Третий момент — Trim должны поддерживать, как драйверы диска/контроллера, так и BIOS.

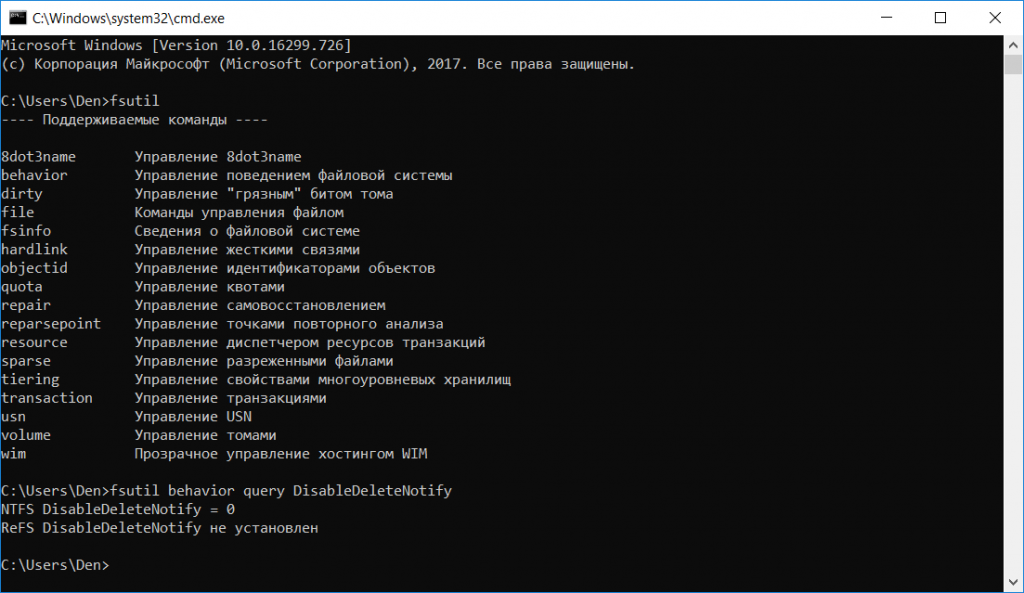

Проверить работоспособность trim в Windows можно с помощью команды:

fsutil behavior query DisableDeleteNotify

Команда fsutil

Значение 0 (см. рис. 2) означает, что trim включен и работает корректно. Значение 1 — trim выключен. Для с большей вероятностью Trim будет выключен.

Остановить процесс сборки мусора невозможно. Если на подается питание, то контроллер будет продолжать уничтожать данные после Trim. Но если анные очень ценные, то можно извлечь из накопителя чипы памяти и с помощью специального оборудования — считать их. Да, это сложно, да, фрагментации данных — очень сложно, но такую задачу решить все же можно.

Если подытожить, то с SSD ситуация складывается следующим образом:

- Примерно 10% (в некоторых накопителях — чуть меньше) емкости SSD отводится под резервный неадресуемый пул. В теории ячейки этого пула должны очищаться, но на практике это происходит не всегда многочисленных особенностей реализации и банальных ошибок в прошивке данные из этого пула можно достать.

- Мгновенно удалить данные с SSD с включенным Trim можно путем форматирования раздела как NTFS: trim пометит блоки как неиспользуемые, а контроллер постепенно удалит информацию из них.

- Если все прошло правильно, восстановить информацию будет невозможно. Даже если подключить SSD к другому компьютеру или специальному стенду, контроллер продолжит затирать инфу.

- Если же из SSD извлечь микросхемы, то данные можно будет считать.

Как надежно уничтожить содержимое ? Если нужно быстро уничтожить информацию на SSD, то единственный правильный выход — физическое уничтожения микросхем SSD. Если же сжечь SSD в планы не входит, тогда нужно заранее отформатировать диск и ждать некоторое время (в надежде что времени хватит), пока контроллер очистит ячейки памяти.

Аренда сервера и СХД необходимой производительности. Все оборудование размещаются в собственном отказоустойчивом ЦОДе с зарезервированными системами энергоснабжения, охлаждения и каналами связи.

Удаление файлов без возможности восстановления

Сегодня мы рассмотрим самые эффективные способы полного удаления файлов без возможности восстановления.

Содержание:

На первый взгляд, удаление файлов может показаться достаточно простым процессом, который может выполнить абсолютно любой владелец компьютера. Многие пользователи уверены, что файлы можно полностью удалить помещением их в корзину с последующей очисткой. Более опытные пользователи могут применить форматирование, очищающее все данные на указанном логическом разделе или конкретном накопителе.

Такие способы имеют разный подход, но их объединяет одно – удаленную информацию все еще можно восстановить, если воспользоваться продвинутыми улитами для восстановления данных. К примеру, RS Partition Recovery может с легкостью восстанавливать данные не только после удаления и форматирования, но и после изменения логической структуры накопителя или смены файловой системы раздела.

Где находятся удаленные файлы?

После очистки корзины или удаления файлов комбинацией клавиш Shift+Delete система удаляет так называемую «ссылку» на файл, через которую происходит процесс считывания информации. Данная процедура делает файл скрытым от операционной системы, но физически он никуда не исчезает с накопителя, а остается в виде некого объема, на который может быть произведена перезапись информации.

Если удаленный файл будет перезаписан новыми данными, то его восстановление будет практически невозможным, но данный процесс невозможно предугадать, поэтому остается потенциальная возможность того, что файл остался и его можно будет восстановить.

Процесс безвозвратного удаления файлов

Удаление информации без возможности её дальнейшего восстановления может пригодится в самых различных ситуациях. Такое удаление может быть использовано перед продажей старого накопителя, на котором располагались конфиденциальные данные. Помимо этого, к безвозвратному удалению часто прибегают государственные структуры, что препятствует попаданию важных данных в третьи руки или к злоумышленникам.

Стоит отметить, что нередко для полного удаления данных используются специальные средства, вроде размагничивателей, уничтожающих магнитное поле на физическом теле жестких дисков. Это позволяет сделать носители нечитаемыми и недоступными. В добавок к этому, часто используется уничтожение носителя при помощи раздавливания прессами, разрезания диска на фрагменты и другие способы физической утилизации носителей. Такие методы также можно применять к оптическим дискам и твердотельным USB накопителям, которые можно разрушить при помощи простейших инструментов.

Помимо полного стирания файлов, на общую безопасность компьютера также влияет доступность накопителя третьим лицам, поэтому рекомендуем ознакомиться с темой «Шифрование файлов и папок в Windows».

Полное форматирование накопителя

Одним из встроенных способов безвозвратного удаления информации является полное форматирования накопителя.

Важно! В некоторых версиях Windows полное форматирование оставляет возможность восстановления данных, поэтому данный способ нельзя назвать эффективным на сто процентов.

При выполнении полного форматирования происходит полная очистка диска, а не стирание оглавления (удаления «ссылок»), как при быстром форматировании. При этом на накопителе происходит обнуление информации, что делает её невозможной для восстановления.

Данный способ можно применять перед продажей жесткого диска или флешки, но для обеспечения гарантированной безопасности следует прибегнуть к очистке данных сторонними средствами.

Удаление данных при помощи стороннего ПО

В данный момент для безвозвратного удаления информации можно использовать целый перечь всевозможных утилит, которые способны произвести удаление файлов без возможности их восстановления.

В этот список входят: CCleaner, Eraser, Panic Button (экстренное уничтожение информации), Privazer и т.д.

Принцип уничтожения данных при помощи таких программ представляет собой полное форматирование с последующей многократной перезаписью данных, что позволяет практически полностью уничтожить все следы от предыдущей информации.

Очистка диска при помощи бесплатной утилиты CCleaner

Чтобы выполнить полную очистку накопителя при помощи CCleaner необходимо:

Удалить необходимые файлы сочетанием клавиш Shift+Delete, запустить CCleaner, перейти в графу «Сервис» и выбрать пункт «Стирание дисков».

В графе «Стирать» выбрать пункт «Только свободное место» или «Весь диск» (все данные на накопителе будут уничтожены). В графе «Способ» выбрать необходимый способ стирания.

Каждый из способов представляет собой количество перезаписей, которые будут произведены на носитель. Чем больше перезаписей будет выполнено, тем сложнее будет восстановить файлы, но и соответственно снизится скорость выполнения процедуры.

К примеру, простая перезапись может быть произведена за несколько секунд, в то время как способ «Гутманн» (цикл перезаписи будет выполнен 35 раз) может занять значительное количество времени.

В нашем случае будет выбран способ «NSA», при котором совершается 7 циклов перезаписи. Для уничтожения данных в домашних условиях этого более чем достаточно.

В пункте «Диски» необходимо выбрать носитель, где располагались удаленные файлы. В нашем случае это диск E.

Важно! Если Вы выбрали стирать только свободное место, при нажатии кнопки «Стереть» процесс уничтожения данных будет выполнен сразу. Если был выбран режим «Весь диск», программа попросит ввести кодовую фразу.

В нашем случае предварительные настройки стирания диска выглядят следующим образом:

В программах для очистки дисков от других производителей пользователь сможет обнаружить более широкий спектр способов стирания накопителя, но принцип действия будет примерно одинаковым.

Часто задаваемые вопросы

После удаления файла из корзины или при помощи комбинации клавиш Shift + Delete операционная система не удаляет файл физически. Вместо этого она делает его «невидимым» для проводника и позволяет перезаписать его. Однако сам файл продолжает находится на диске.

Если вы хотите удалить файлы чтобы никто не смог их восстановить – воспользуйтесь для этого специальными программами. Они перезаписывают все удаленные файлы случайны набором нулей и единиц. Причем сделать это можно в несколько проходов.

Установите программу RS Partition Recovery. Она разработана как раз для таких случаев. Сам процесс восстановления проходит в несколько кликов. На нашем сайте вы найдете детальную инструкцию по восстановлению утерянных файлов.

Чем больше проходов вы используете, тем лучше. Однако каждый проход занимает определенное время. Поэтому используйте минимум 2-3 прохода. Если есть больше свободного времени – можете использовать больше проходов.

Вы можете использовать программу CCleaner. Можно также использовать как платные, так и бесплатные решения.

О Den Broosen

Автор и инженер компании RecoverySoftware. В статьях делится опытом восстановлению данных на ПК и безопасному хранению информации на жестких дисках и на RAID массивах .

Как полностью очистить жесткий диск от всех данных?

Стереть с жесткого диска означает полностью очистить с диска всю его информацию. Удаление всего, это не простое удаление файлов и форматирование жесткого диска как обычно это бывает. Вам нужно будет сделать дополнительный шаг, чтобы стереть жесткий диск, чтобы потом, данные нельзя было восстановить.

Когда вы форматируете жесткий диск или удаляете раздел, вы обычно только удаляете файловую систему, делая данные невидимыми которые больше не индексируются, но не исчезают. Программа восстановления файлов или специальное оборудование часто восстанавливает информацию.

Если вы хотите убедиться, что ваша личная информация исчезла навсегда, вам нужно будет стереть жесткий диск с помощью специального программного обеспечения.

Смотрите заключение в нижней части страницы, для получения информации о «простой» чистке, используя формат команды в Windows 10, Windows 8, Windows 7 и Windows Vista.

Как очистить жесткий диск компьютера?

Этот процесс может занять от нескольких минут до нескольких часов в зависимости от размера накопителя и выбранного вами метода.

Создайте резервную копию всего, что вы хотите сохранить, например фотографий, ключей программного продукта и т.д. Когда очистка жесткого диска будет завершена, не будет никакого способа вернуть что-либо обратно.

Загрузите бесплатную программу уничтожения данных. Любая из первых шести программ, которые рекомендуются в этом списке, будет отлично работать, потому что их можно использовать для очистки жесткого диска из-за пределов Windows — необходимая функция, если вы хотите очистить жесткий диск, на котором установлена Windows.

Отличная программа DBAN. Это, вероятно, наиболее широко используемый инструмент для очистки жесткого диска.

Затем выполните все необходимые шаги для установки программного обеспечения или, в случае загрузочной программы, такой как DBAN, получите ISO-образ на CD или DVD-диске или устройстве USB, например, на флэш-накопителе:

Если вы используете CD или DVD, этот процесс обычно включает запись образа ISO на диск, а затем загрузку с диска для запуска программы.

Если вы используете флэш-накопитель или другой USB-накопитель, этот процесс обычно включает в себя запись ISO-образа на USB-устройство и затем загрузку с этого USB-накопителя для начала работы.

Стерите жесткий диск в соответствии с инструкциями программы.

После правильной очистки вы можете быть уверены, что вся информация на диске теперь исчезла навсегда.

Теперь вы можете установить Windows на диск, создать новый раздел, продать или отдать жесткий диск или компьютер, переработать или утилизировать его, восстановить резервные копии файлов, и все что можно сделать с пк.

Простая альтернатива стирания жесткого диска

Начиная с Windows Vista, процесс форматирования изменился, и к каждому стандартному (не быстрому) формату применяется один проход с нулевой записью. Другими словами, во время форматирования выполняется очень простая очистка.

Если вам достаточно одного прохода с нулевой записью, убедитесь, что ваш диск был очищен после обычного форматирования в Windows 10, 8, 7 или Vista.

Это стирание только того раздела, который вы форматируете. Если у вас есть более одного раздела на физическом жестком диске, вам также необходимо отформатировать эти дополнительные разделы, если вы хотите считать весь физический диск «стертым».

Является ли уничтожение файлов безопасным?

Если то, что вы действительно хотите сделать, это просто убедиться, что файлы, которые вы удаляете на регулярной основе, действительно исчезли и не могут быть извлечены специальными инструментами, программа очистки данных — это больше, чем вам нужно.

Многие из программ уничтожения также делают так называемую очистку свободного пространства, которая стирает все «пустое» пространство на вашем жестком диске. Цель этого — убедиться, что файлы, которые вы уже удалили, действительно удалены навсегда.

Источник https://www.xelent.ru/blog/zametaem-sledy-ili-kak-bezvozvratno-udalit-dannye/

Источник https://recovery-software.ru/blog/secure-erasing-data-without-data-recovery.html

Источник https://fps-up.ru/computer/kak-steret-zhestkij-disk-navsegda-ochistit-vse-fajly